Kleine und mittlere Unternehmen sind das bevorzugte Ziel von Cyberangriffen. Laut BSI-Lagebericht betreffen über 80 % der Ransomware-Angriffe in Deutschland KMU — nicht weil sie besonders wertvolle Daten besitzen, sondern weil ihre IT-Sicherheit häufig Lücken aufweist. Die gute Nachricht: Mit den richtigen Grundmaßnahmen lässt sich das Risiko drastisch reduzieren. Dieser Leitfaden zeigt die zehn wichtigsten Maßnahmen, die jedes KMU umsetzen sollte.

1. Professionelle Firewall statt Router

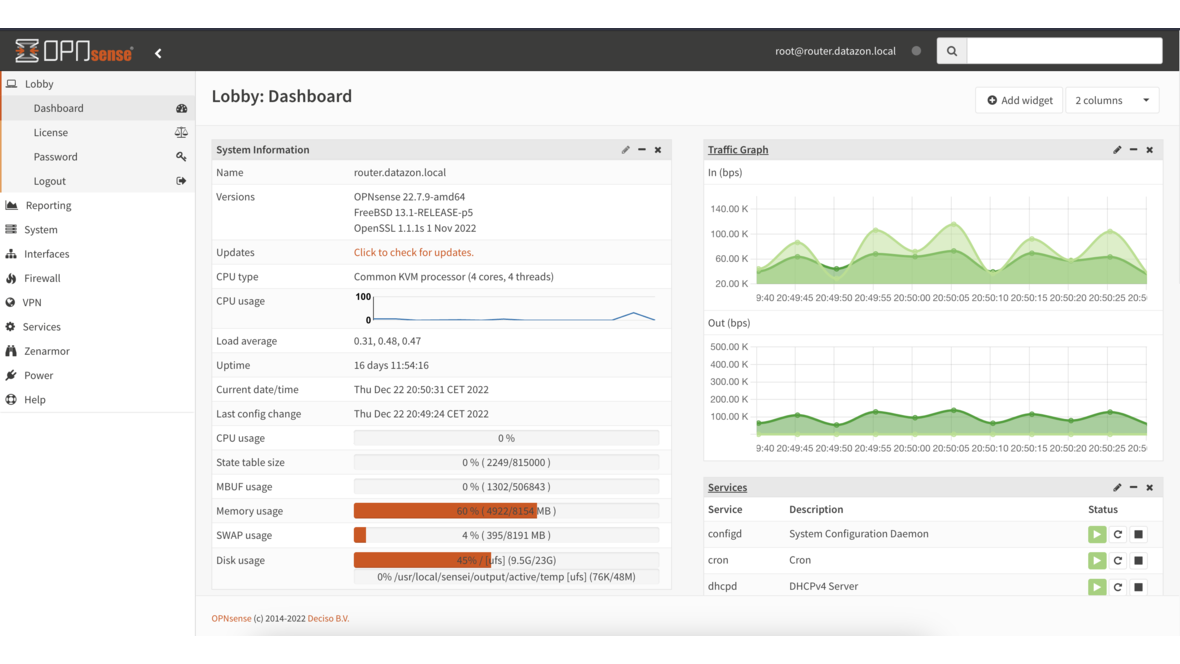

Die Fritzbox oder der Provider-Router am Unternehmenseingang ist keine Firewall. Eine echte Firewall wie OPNsense bietet:

- Stateful Packet Inspection — Analyse des gesamten Datenverkehrs

- Intrusion Detection/Prevention (IDS/IPS) — Automatische Erkennung und Blockierung von Angriffsversuchen

- Content-Filterung — Blockierung bekannter Malware-Domains

- VPN — Sichere Verbindungen für Remote-Arbeit

- Netzwerksegmentierung — Trennung von Client-, Server- und Gäste-Netzwerk

Eine OPNsense-Firewall ist Open Source, kostenlos und bietet Enterprise-Funktionalität. Die Investition liegt ausschließlich in der Hardware — ab 500 € für ein System, das ein Netzwerk mit 50+ Geräten absichert.

2. Regelmäßige Updates und Patch-Management

Ungepatchte Systeme sind das Einfallstor Nummer eins für Angreifer. Jede bekannte Sicherheitslücke, die nicht geschlossen wird, ist eine offene Tür.

Prioritäten beim Patching:

- Firewalls und Netzwerkgeräte — Sofort nach Erscheinen (Edge-Geräte sind das erste Angriffsziel)

- Betriebssysteme — Windows-Updates innerhalb von 7 Tagen

- Business-Anwendungen — E-Mail-Server, ERP, CRM innerhalb von 14 Tagen

- Firmware — Server-BIOS, Switch-Firmware, Access Points quartalsweise

Automatisierung ist hier entscheidend. Windows-Updates können zentral über WSUS oder Managed-Services-Plattformen gesteuert werden. Linux-Server aktualisieren sich mit unattended-upgrades automatisch.

3. Backup nach der 3-2-1 Regel

Ein durchdachtes Backup ist die letzte Verteidigungslinie gegen Datenverlust. Die 3-2-1 Regel besagt:

- 3 Kopien Ihrer Daten

- 2 verschiedene Medientypen

- 1 Kopie an einem externen Standort

Kritisch ist die Offsite-Kopie: Ransomware verschlüsselt gezielt alle erreichbaren Netzlaufwerke. Nur eine vom Netzwerk isolierte Kopie schützt zuverlässig. Proxmox Backup Server und TrueNAS mit ZFS-Snapshots bieten hier eine kosteneffiziente, professionelle Lösung.

Ebenso wichtig: Regelmäßige Restore-Tests. Ein Backup, das sich nicht wiederherstellen lässt, ist wertlos.

4. Starke Authentifizierung

Schwache oder wiederverwendete Passwörter sind nach wie vor eine der häufigsten Ursachen für Sicherheitsvorfälle.

Mindestanforderungen:

- Passwort-Policy: Mindestens 12 Zeichen, Komplexität erzwingen

- Multi-Faktor-Authentifizierung (MFA): Für alle externen Zugänge (VPN, E-Mail, Cloud-Dienste) — idealerweise auch intern für kritische Systeme

- Passwort-Manager: Ein Unternehmens-Passwort-Manager (z. B. Bitwarden, KeePass) verhindert Passwort-Wiederverwendung

- Keine Shared Accounts: Jeder Mitarbeiter hat eigene Zugangsdaten

MFA allein reduziert das Risiko von Account-Kompromittierungen um über 99 %. Die Einrichtung dauert Minuten pro Benutzer und ist die effektivste Einzelmaßnahme.

5. E-Mail-Sicherheit

E-Mail ist der häufigste Angriffsvektor. Über 90 % aller Cyberangriffe beginnen mit einer Phishing-Mail.

Technische Maßnahmen:

- Spam- und Malware-Filter — Vorgelagerte Filterung vor dem Postfach

- SPF, DKIM, DMARC — E-Mail-Authentifizierungsprotokolle, die Spoofing verhindern

- Anhang-Filterung — Blockierung gefährlicher Dateitypen (.exe, .scr, .js, .vbs)

- Link-Scanning — Prüfung von URLs in E-Mails auf bekannte Phishing-Seiten

Organisatorische Maßnahmen:

- Mitarbeiter schulen, verdächtige E-Mails zu erkennen

- Klaren Meldeprozess für verdächtige E-Mails etablieren

- Bei Zahlungsanweisungen per E-Mail: Immer telefonisch beim Absender rückbestätigen

6. Netzwerksegmentierung

Ein flaches Netzwerk, in dem alle Geräte miteinander kommunizieren können, multipliziert den Schaden bei einem Einbruch. Segmentierung mit VLANs minimiert die Angriffsfläche:

- Server-VLAN: Produktivserver isoliert

- Client-VLAN: Arbeitsplätze getrennt

- Gäste-VLAN: Nur Internet-Zugang

- IoT-VLAN: Kameras, Sensoren isoliert

- Management-VLAN: Switches, Firewalls nur für Admins

OPNsense unterstützt VLANs nativ und kontrolliert den Datenverkehr zwischen den Segmenten mit Firewall-Regeln.

7. Endpoint Protection

Jeder Arbeitsplatz und Server braucht einen aktuellen Virenschutz. Der Windows Defender ist mittlerweile eine solide Basis — für Unternehmen empfehlen wir jedoch eine zentral verwaltete Lösung:

- Zentrales Management — Überblick über alle Geräte, Statusmeldungen bei Problemen

- Echtzeitschutz — Dateien werden beim Öffnen geprüft

- Verhaltensanalyse — Erkennung verdächtiger Aktivitäten (z. B. Massenverschlüsselung)

- Automatische Updates — Signaturen und Engine aktuell halten

Wichtig: Endpoint Protection ist eine Ergänzung, kein Ersatz für die anderen Maßnahmen. Kein Virenscanner erkennt 100 % aller Bedrohungen.

8. Verschlüsselung

Daten müssen sowohl bei der Übertragung als auch im Ruhezustand geschützt sein:

In der Übertragung:

- HTTPS für alle Web-Anwendungen (intern wie extern)

- VPN für Remote-Zugriffe (WireGuard oder IPsec über OPNsense)

- TLS für E-Mail-Verkehr (SMTP/IMAP über TLS)

Im Ruhezustand:

- Festplattenverschlüsselung auf Notebooks (BitLocker, LUKS)

- Verschlüsselung von Backup-Daten, insbesondere bei Offsite-Speicherung

- Verschlüsselung von USB-Datenträgern

Besonders Notebooks sind gefährdet: Ein gestohlener Laptop ohne Festplattenverschlüsselung gibt alle gespeicherten Daten preis — E-Mails, Dokumente, gespeicherte Passwörter.

9. Monitoring und Logging

Sie können nur schützen, was Sie sehen. Monitoring und Logging ermöglichen die frühzeitige Erkennung von Angriffen:

- Firewall-Logs — OPNsense protokolliert jeden blockierten und erlaubten Verbindungsversuch

- Login-Monitoring — Fehlgeschlagene Anmeldeversuche überwachen, bei Häufung alarmieren

- System-Monitoring — CPU, RAM, Festplattenauslastung — ungewöhnliche Aktivität kann auf Kompromittierung hindeuten

- Netzwerk-Monitoring — Ungewöhnliche Datenströme erkennen (z. B. große Datenmengen zu unbekannten Zielen)

Ein Managed-Service-Provider kann das Monitoring für Sie übernehmen und bei Auffälligkeiten sofort reagieren.

10. Mitarbeiterschulung

Die beste Technik schützt nicht, wenn Mitarbeiter auf Phishing-Mails hereinfallen oder USB-Sticks unbekannter Herkunft einstecken. Regelmäßige Awareness-Schulungen sind unverzichtbar:

- Phishing-Erkennung — Wie erkenne ich gefälschte E-Mails?

- Passwort-Hygiene — Warum eindeutige, starke Passwörter wichtig sind

- Social Engineering — Wie Angreifer über Telefon oder persönlichen Kontakt manipulieren

- Meldewege — Was tun bei einem Verdacht? An wen wenden?

- Physische Sicherheit — Bildschirm sperren, keine Passwörter auf Post-its

Schulungen sollten mindestens jährlich stattfinden. Kurze, regelmäßige Einheiten (15–30 Minuten quartalsweise) sind effektiver als eine mehrstündige Jahresschulung.

Checkliste: IT-Sicherheit für KMU

| Maßnahme | Priorität | Status |

|---|---|---|

| Professionelle Firewall (OPNsense) | Kritisch | ☐ |

| Regelmäßige Updates aller Systeme | Kritisch | ☐ |

| 3-2-1 Backup mit Offsite-Kopie | Kritisch | ☐ |

| Multi-Faktor-Authentifizierung | Kritisch | ☐ |

| E-Mail-Filterung (SPF/DKIM/DMARC) | Hoch | ☐ |

| Netzwerksegmentierung (VLANs) | Hoch | ☐ |

| Endpoint Protection auf allen Geräten | Hoch | ☐ |

| Festplattenverschlüsselung (Notebooks) | Hoch | ☐ |

| Monitoring und Logging | Mittel | ☐ |

| Mitarbeiterschulung (jährlich) | Mittel | ☐ |

Häufig gestellte Fragen

Was kostet IT-Sicherheit für ein KMU?

Die Grundausstattung (OPNsense-Firewall + Backup-System + Endpoint Protection) liegt bei 3.000–8.000 € einmalig. Laufende Kosten für Managed Security starten bei 500–1.500 €/Monat, abhängig von der Unternehmensgröße. Die Kosten eines erfolgreichen Ransomware-Angriffs liegen im Vergleich bei durchschnittlich 200.000 €.

Welche IT-Sicherheitsmaßnahme ist die wichtigste?

Wenn nur eine Maßnahme möglich ist: Multi-Faktor-Authentifizierung. MFA verhindert über 99 % der Account-Kompromittierungen und ist mit minimalem Aufwand einzuführen. Direkt danach folgen Backup und Firewall.

Reicht der Windows Defender als Virenschutz?

Für Einzelgeräte bietet der Windows Defender soliden Grundschutz. Für Unternehmen empfehlen wir eine zentral verwaltete Lösung mit Reporting und Alerting. Der Defender allein bietet kein zentrales Management über alle Endgeräte.

Wie oft sollten Mitarbeiter geschult werden?

Mindestens einmal jährlich, besser quartalsweise in kurzen Einheiten. Zusätzlich empfehlen sich anlassbezogene Schulungen (z. B. nach einem Sicherheitsvorfall oder bei neuen Angriffsmustern).

Ist IT-Sicherheit DSGVO-relevant?

Ja. Die DSGVO verlangt in Artikel 32 “geeignete technische und organisatorische Maßnahmen” zum Schutz personenbezogener Daten. Eine mangelhafte IT-Sicherheit kann zu Bußgeldern und Haftungsansprüchen führen.

Sie möchten die IT-Sicherheit in Ihrem Unternehmen verbessern? Kontaktieren Sie uns — wir analysieren Ihre aktuelle Situation und implementieren die passenden Sicherheitsmaßnahmen für Ihr Unternehmen.

Mehr zu diesen Themen:

Weitere Artikel

Backup-Strategie für KMU: Proxmox PBS + TrueNAS als zuverlässiges Backup-Konzept

Backup-Strategie für KMU mit Proxmox PBS und TrueNAS: 3-2-1-Regel umsetzen, PBS als primäres Backup-Target, TrueNAS-Replikation als Offsite-Kopie, Retention Policies und automatisierte Restore-Tests.

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.