In vielen kleinen und mittelständischen Unternehmen befinden sich alle Geräte in einem einzigen, flachen Netzwerk: Arbeitsplätze, Server, Drucker, IP-Telefone, WLAN-Gäste und IoT-Geräte teilen sich dasselbe Subnetz. Das ist bequem — aber ein erhebliches Sicherheitsrisiko. Netzwerksegmentierung mit VLANs trennt diese Bereiche logisch voneinander und ist eine der wirksamsten Maßnahmen, um die IT-Sicherheit in Unternehmen zu erhöhen.

Warum Netzwerksegmentierung?

Wenn sich alle Geräte im selben Netzwerk befinden, kann ein kompromittiertes Gerät direkt auf alle anderen Systeme zugreifen. Ein infizierter Arbeitsplatz-PC erreicht die Server, die Telefonanlage und das NAS ohne jede Einschränkung. Dieses sogenannte Lateral Movement ist die häufigste Methode, mit der Angreifer nach dem initialen Einbruch im Netzwerk eskalieren.

Netzwerksegmentierung unterbricht diese Angriffspfade:

| Szenario | Flaches Netzwerk | Segmentiertes Netzwerk |

|---|---|---|

| Ransomware befällt einen PC | Verschlüsselt alle erreichbaren Netzlaufwerke, Server, NAS | Nur das Client-Segment betroffen, Server isoliert |

| Gast im WLAN | Hat Zugriff auf interne Drucker, Server, IoT | Nur Internet-Zugang, kein Zugriff auf interne Ressourcen |

| IoT-Gerät mit Sicherheitslücke | Wird zum Einfallstor ins gesamte Netzwerk | Nur IoT-Segment erreichbar, kritische Systeme geschützt |

| Mitarbeiter mit privatem Gerät | Volles Netzwerk sichtbar | Eingeschränkt auf das zugewiesene Segment |

Was sind VLANs?

VLANs (Virtual Local Area Networks) unterteilen ein physisches Netzwerk in mehrere logische Netzwerke. Jedes VLAN verhält sich wie ein eigenständiges Netzwerk mit eigenem IP-Bereich. Geräte in verschiedenen VLANs können standardmäßig nicht miteinander kommunizieren — der gesamte Datenverkehr zwischen VLANs muss über die Firewall geroutet werden, die den Zugriff kontrolliert.

Der entscheidende Vorteil: VLANs benötigen keine zusätzliche Hardware. Moderne Managed Switches unterstützen VLANs über den IEEE-Standard 802.1Q. Die gesamte Segmentierung erfolgt über die bestehende Netzwerkinfrastruktur.

Typische VLAN-Struktur für KMU

Für ein mittelständisches Unternehmen mit 20–100 Mitarbeitern empfehlen wir diese VLAN-Struktur:

| VLAN ID | Name | Subnetz | Zweck |

|---|---|---|---|

| 10 | Management | 10.0.10.0/24 | Firewall, Switches, Access Points, IPMI |

| 20 | Server | 10.0.20.0/24 | Produktivserver, VMs, Storage |

| 30 | Clients | 10.0.30.0/24 | Arbeitsplatz-PCs, Notebooks |

| 40 | VoIP | 10.0.40.0/24 | IP-Telefone, Telefonanlage |

| 50 | Drucker | 10.0.50.0/24 | Netzwerkdrucker, Scanner |

| 60 | WLAN-Intern | 10.0.60.0/24 | WLAN für Mitarbeiter |

| 70 | WLAN-Gäste | 10.0.70.0/24 | Gäste-WLAN (nur Internet) |

| 80 | IoT | 10.0.80.0/24 | Kameras, Sensoren, Smart Devices |

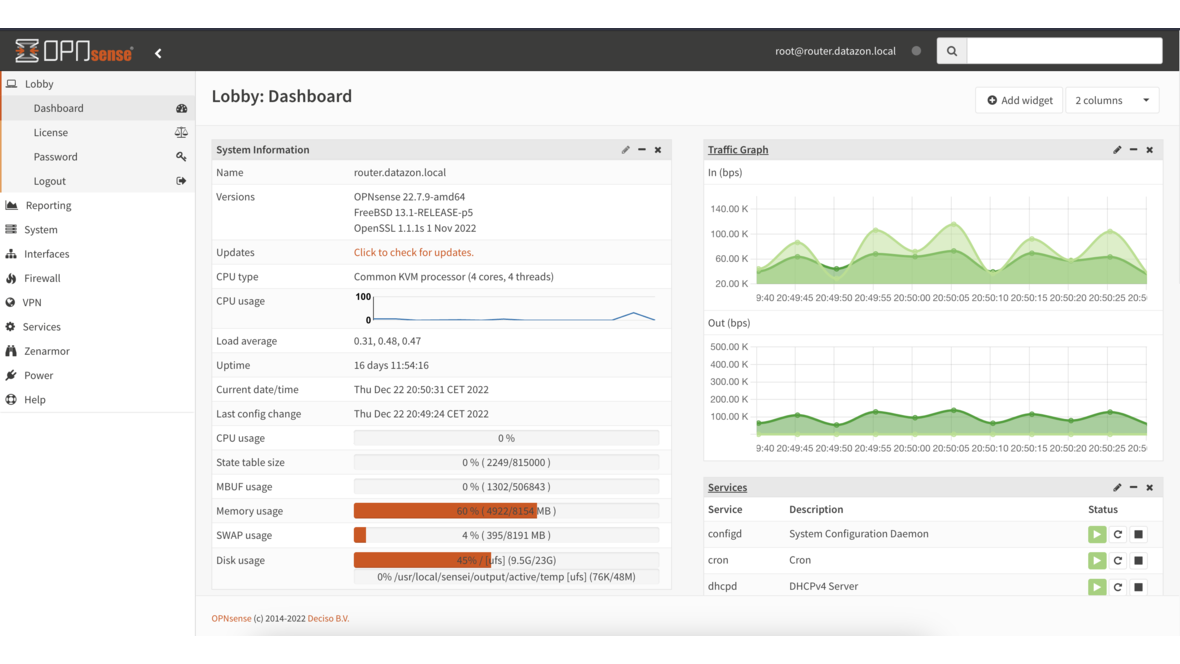

Die Rolle von OPNsense

OPNsense ist das zentrale Element der Netzwerksegmentierung. Die Open-Source-Firewall übernimmt drei Aufgaben:

1. Inter-VLAN-Routing

OPNsense routet den Datenverkehr zwischen VLANs und entscheidet anhand von Firewall-Regeln, welche Kommunikation erlaubt ist. Ein Beispiel:

- Clients → Server: Erlaubt (HTTP, SMB, RDP)

- Clients → VoIP: Blockiert (Telefone brauchen keinen Zugriff von PCs)

- Gäste → alles außer Internet: Blockiert

- IoT → Internet: Erlaubt (für Updates)

- IoT → Server/Clients: Blockiert

2. DHCP pro VLAN

Jedes VLAN erhält einen eigenen DHCP-Bereich. Geräte bekommen automatisch eine IP-Adresse aus dem richtigen Subnetz zugewiesen. OPNsense kann pro VLAN unterschiedliche DNS-Server, Gateways und Lease-Zeiten vergeben.

3. Firewall-Regeln

OPNsense-Firewall-Regeln definieren exakt, welcher Datenverkehr zwischen Segmenten erlaubt ist. Das Prinzip lautet Deny by Default — alles ist zunächst blockiert, nur explizit freigegebene Verbindungen werden zugelassen. Das ist das Gegenteil eines flachen Netzwerks, in dem standardmäßig alles erlaubt ist.

Empfohlene Firewall-Regeln

Die wichtigsten Regeln für ein segmentiertes KMU-Netzwerk:

Server-VLAN (VLAN 20):

- Eingehend von Clients: Nur benötigte Dienste (SMB 445, HTTPS 443, RDP 3389)

- Eingehend von VoIP: Nur SIP/RTP zur Telefonanlage

- Ausgehend ins Internet: Updates, E-Mail, DNS

- Alles andere: Blockiert

Client-VLAN (VLAN 30):

- Ausgehend zu Servern: Erlaubte Dienste

- Ausgehend ins Internet: Erlaubt (optional mit Web-Proxy)

- Zu Management/IoT: Blockiert

- Zu Druckern: Erlaubt (Port 9100, IPP)

Gäste-VLAN (VLAN 70):

- Ausgehend ins Internet: Erlaubt

- Zu allen internen VLANs: Blockiert

- DNS: Nur über OPNsense (Captive Portal möglich)

IoT-VLAN (VLAN 80):

- Ausgehend ins Internet: Nur für Updates (spezifische Ziel-IPs/Domains)

- Zu allen internen VLANs: Blockiert

- Management-Zugriff: Nur von VLAN 10

Voraussetzungen für die Hardware

Netzwerksegmentierung erfordert keine teure Hardware, aber einige Grundvoraussetzungen:

Managed Switch: Ihr Switch muss VLANs nach IEEE 802.1Q unterstützen. Einfache Unmanaged-Switches können keine VLANs verarbeiten. Empfehlenswerte Optionen für KMU sind Switches von Zyxel, HP ProCurve oder MikroTik — alle bieten VLAN-Support ab der Einstiegsklasse.

Firewall mit VLAN-Unterstützung: OPNsense unterstützt VLANs nativ. Die Firewall wird über eine physische Netzwerkkarte als VLAN-Trunk mit dem Switch verbunden und kann hunderte VLANs über ein einziges Interface verwalten.

WLAN Access Points: Für separate WLAN-Netze (intern + Gäste) müssen die Access Points SSID-zu-VLAN-Mapping unterstützen. Jede SSID wird einem VLAN zugeordnet — so trennen Sie Mitarbeiter- und Gäste-WLAN über die gleiche Hardware.

Typische Fehler bei der Segmentierung

Zu viele VLANs: Mehr als 10 VLANs in einem KMU-Netzwerk schaffen Komplexität, die den Nutzen übersteigt. Halten Sie die Struktur übersichtlich.

Regeln nicht dokumentiert: Firewall-Regeln müssen dokumentiert sein. OPNsense erlaubt Kommentare bei jeder Regel — nutzen Sie diese konsequent. Wer in einem Jahr eine Regel ändern muss, sollte sofort verstehen, warum sie existiert.

Management-Netzwerk vergessen: Switch-Interfaces, IPMI-Ports und Access-Point-Management gehören in ein separates VLAN, das nur für Administratoren zugänglich ist.

Kein Monitoring: Überwachen Sie den Inter-VLAN-Traffic. OPNsense bietet mit NetFlow/IPFIX detaillierte Einblicke in den Datenverkehr zwischen Segmenten. Unerwarteter Traffic kann auf Fehlkonfigurationen oder Sicherheitsvorfälle hindeuten.

Häufig gestellte Fragen

Brauche ich neue Hardware für VLANs?

In den meisten Fällen nicht. Wenn Ihre Switches VLAN-fähig sind (Managed Switches), können Sie VLANs über die bestehende Infrastruktur einrichten. Nur Unmanaged-Switches müssen ersetzt werden.

Beeinträchtigen VLANs die Netzwerk-Performance?

Nein. VLAN-Tagging erfolgt auf Layer 2 und verursacht keinen messbaren Overhead. Das Inter-VLAN-Routing über OPNsense ist ebenfalls performant — moderne Firewall-Hardware routet problemlos mehrere Gigabit pro Sekunde.

Kann ich VLANs schrittweise einführen?

Ja. Sie können mit einem Gäste-VLAN beginnen und die Segmentierung schrittweise ausbauen. OPNsense und 802.1Q-fähige Switches erlauben es, VLANs ohne Unterbrechung des laufenden Betriebs hinzuzufügen.

Was passiert, wenn ein Drucker in einem anderen VLAN steht als die Clients?

Die Firewall-Regel erlaubt den Zugriff von Clients auf Drucker über die benötigten Ports (z. B. 9100 für Raw-Printing, 631 für IPP). Für die Nutzer ändert sich nichts — der Drucker ist weiterhin erreichbar, aber IoT-Geräte oder Gäste können ihn nicht erreichen.

Sie möchten Ihr Unternehmensnetzwerk segmentieren? Kontaktieren Sie uns — wir planen und implementieren die Netzwerksegmentierung für Ihre Infrastruktur mit OPNsense.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.