Immer mehr Unternehmen stehen vor der Frage, ob sie ihre Fortinet FortiGate Firewall durch eine Open-Source-Alternative ersetzen sollen. Steigende Lizenzkosten, eingeschränkte Flexibilität und Herstellerabhängigkeit sind häufige Gründe für den Wechsel. OPNsense bietet eine leistungsstarke, transparente und kosteneffiziente Alternative.

Warum von Fortinet FortiGate wechseln?

Steigende Lizenz- und Wartungskosten

- FortiGuard-Lizenzen für IPS, Antivirus, Web-Filter und Application Control sind kostenpflichtig

- Jährliche Renewal-Kosten steigen mit jedem Verlängerungszyklus

- Hardware-gebundene Lizenzen erschweren den Wechsel auf neue Geräte

- FortiCare-Support ist nur mit aktivem Vertrag verfügbar

Herstellerabhängigkeit

- Proprietäres FortiOS ohne Einblick in den Quellcode

- Konfigurationsexport nur im Fortinet-eigenen Format

- Hardware-Lock-in durch ASIC-basierte Architektur (FortiASIC)

- Eingeschränkte Interoperabilität mit Drittanbieter-Lösungen

Komplexe Lizenzmodelle

- Unterschiedliche Bundles (ATP, UTP, Enterprise) erschweren die Übersicht

- Feature-Freischaltung nur über zusätzliche Lizenzen

- VDOM-Lizenzen für virtuelle Firewall-Instanzen kosten extra

Warum OPNsense als Alternative?

Keine Lizenzkosten

- Komplett kostenfrei — keine jährlichen Gebühren

- Alle Features von Anfang an verfügbar

- Keine künstlichen Einschränkungen je nach Modell

- Kommerzielle Support-Optionen über Deciso oder Partner wie DATAZONE

Vergleichbarer Funktionsumfang

OPNsense deckt die wichtigsten FortiGate-Funktionen ab:

- Stateful Firewall mit flexiblem Regelwerk

- VPN — WireGuard, OpenVPN, IPsec (IKEv1/v2)

- IDS/IPS mit Suricata (vergleichbar mit FortiGuard IPS)

- Web-Proxy mit URL-Filterung

- DNS-Sicherheit mit Unbound (DNS-over-TLS/HTTPS)

- Traffic Shaping und QoS

- Hochverfügbarkeit mit CARP (vergleichbar mit FortiGate HA)

- Multi-WAN und Policy-based Routing

- VLAN-Segmentierung und Netzwerkzonen

Offener Quellcode

- Transparenz bei Sicherheitsupdates und Bugfixes

- Keine versteckten Backdoors oder Telemetrie

- Community-geprüfter Code

Migrationsplanung

Schritt 1: Bestandsaufnahme der FortiGate-Konfiguration

-

Firewall-Policies exportieren und dokumentieren

- FortiGate nutzt Top-Down-Regelverarbeitung (wie OPNsense: First Match)

- Address Objects und Groups erfassen

- Service Objects dokumentieren

-

VPN-Konfiguration sichern

- IPsec Phase 1/Phase 2 Parameter notieren

- Pre-Shared Keys und Zertifikate exportieren

- FortiClient SSL-VPN-Konfigurationen erfassen

- Dial-up und Site-to-Site Tunnel dokumentieren

-

Routing und Netzwerk

- Statische Routen und Policy Routes dokumentieren

- VLAN-Konfiguration und Zonen-Zuordnung erfassen

- DHCP-Server-Einstellungen und Reservierungen sichern

Schritt 2: Hardware-Dimensionierung

- OPNsense läuft auf Standard-x86-Hardware

- Kein FortiASIC nötig — moderne CPUs mit AES-NI bieten ausreichend Performance

- Dimensionierung abhängig von Durchsatz, VPN-Tunneln und IDS/IPS-Anforderungen

- Empfehlung: Intel-basierte Systeme mit mindestens 4 Netzwerk-Interfaces

Schritt 3: Konfiguration übertragen

FortiGate Address Objects → OPNsense Aliase:

- Einzelne Hosts, Subnetze und IP-Ranges als Aliase anlegen

- Address Groups als verschachtelte Aliase abbilden

FortiGate Policies → OPNsense Firewall-Regeln:

- Regeln je Interface/Zone nachbilden

- Beachten: OPNsense blockiert standardmäßig allen Traffic

- FortiGate “implicit deny” entspricht dem OPNsense-Standard

FortiGate VPN → OPNsense VPN:

- IPsec-Tunnel mit gleichen Phase 1/2 Parametern einrichten

- FortiClient SSL-VPN durch OpenVPN oder WireGuard ersetzen

- WireGuard als performante Alternative evaluieren

Schritt 4: Testbetrieb und Cutover

- OPNsense parallel zur FortiGate aufbauen

- VPN-Tunnel im Testbetrieb validieren

- Wartungsfenster für den Umschaltzeitpunkt planen

- FortiGate als Fallback bereithalten

Vergleich FortiGate vs. OPNsense

| Funktion | FortiGate | OPNsense |

|---|---|---|

| Lizenzkosten | Ja (jährlich) | Keine |

| Firewall | Ja | Ja |

| IDS/IPS | Ja (FortiGuard) | Ja (Suricata) |

| VPN (IPsec) | Ja | Ja |

| VPN (WireGuard) | Nein | Ja |

| VPN (SSL/OpenVPN) | FortiClient SSL | OpenVPN |

| SD-WAN | Ja (lizenzpflichtig) | Multi-WAN + Policy Routing |

| Web-Filter | Ja (lizenzpflichtig) | Ja (Proxy + Blocklists) |

| Antivirus Gateway | Ja (lizenzpflichtig) | ClamAV Plugin |

| Hochverfügbarkeit | Ja (Active-Passive/Active) | Ja (CARP) |

| Hardware-Anforderung | Proprietär (FortiASIC) | Standard x86 |

| API | Ja (REST) | Ja (REST) |

| Open Source | Nein | Ja |

Tipps für eine erfolgreiche Migration

- Nicht alles gleichzeitig migrieren — erst interne Segmente, dann WAN

- VPN-Partner frühzeitig informieren — neue IPsec-Parameter abstimmen

- FortiAnalyzer-Logs sichern — für spätere Nachverfolgung

- OPNsense-Backup einrichten — Konfiguration regelmäßig sichern

- Monitoring aktivieren — Firewall-Logs nach Migration intensiv überwachen

- Rollback-Plan bereithalten — FortiGate erst nach erfolgreicher Testphase abbauen

Fazit

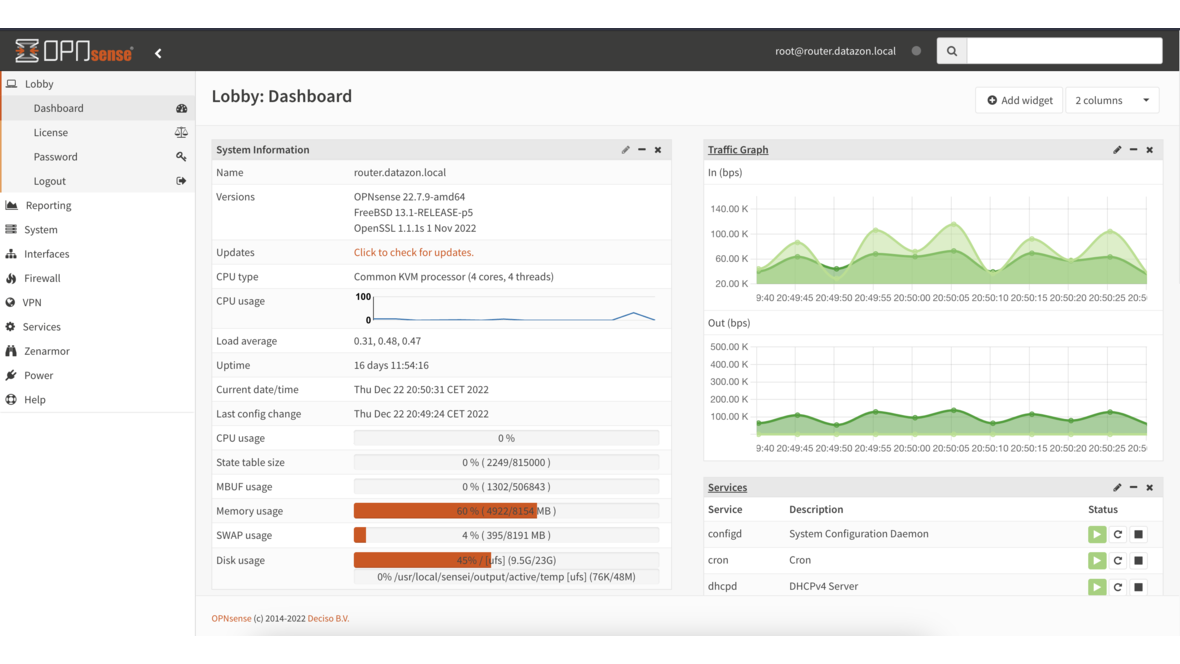

Die Migration von Fortinet FortiGate auf OPNsense ist technisch gut umsetzbar und wirtschaftlich sinnvoll. OPNsense bietet einen vergleichbaren Funktionsumfang ohne laufende Lizenzkosten und profitiert von einer aktiven Community sowie regelmäßigen Updates. Als erfahrener OPNsense-Integrator unterstützen wir Sie bei der Planung und Durchführung der Migration — von der Bestandsaufnahme bis zum produktiven Betrieb.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.