Mit dem End-of-Life von Sophos UTM stehen viele Unternehmen vor der Frage, auf welche Firewall-Lösung sie migrieren sollen. OPNsense bietet sich als leistungsstarke, quelloffene Alternative an. In diesem Artikel zeigen wir, warum der Umstieg sinnvoll ist und wie die Migration erfolgreich durchgeführt wird.

Warum von Sophos UTM weg?

End-of-Life und Support-Ende

Sophos hat das End-of-Life für die UTM-Produktlinie angekündigt. Das bedeutet:

- Keine Sicherheitsupdates mehr nach dem Support-Ende

- Keine neuen Funktionen oder Verbesserungen

- Wachsendes Sicherheitsrisiko im laufenden Betrieb

- Migration auf Sophos XGS oder Alternative notwendig

Steigende Lizenzkosten

- Jährliche Lizenzgebühren für Sophos-Produkte steigen kontinuierlich

- Hardware-gebundene Lizenzen schränken die Flexibilität ein

- Modul-basierte Lizenzierung verteuert den Funktionsumfang

Warum OPNsense?

Open Source und kostenfrei

- Keine Lizenzkosten — die Software ist komplett kostenlos

- Keine Bindung an einen Hersteller

- Transparenter Quellcode, der von der Community geprüft wird

- Kommerzielle Support-Optionen verfügbar

Funktionsumfang

OPNsense bietet einen Funktionsumfang, der mit kommerziellen Lösungen konkurriert:

- Stateful Firewall mit intuitivem Regelwerk

- VPN — WireGuard, OpenVPN, IPsec

- IDS/IPS mit Suricata

- Web-Proxy mit Caching und Filterung

- DNS-Resolver mit Unbound (inkl. DNS-over-TLS)

- DHCP-Server und Relay

- Captive Portal für Gäste-Netzwerke

- Traffic Shaping und QoS

- Hochverfügbarkeit mit CARP

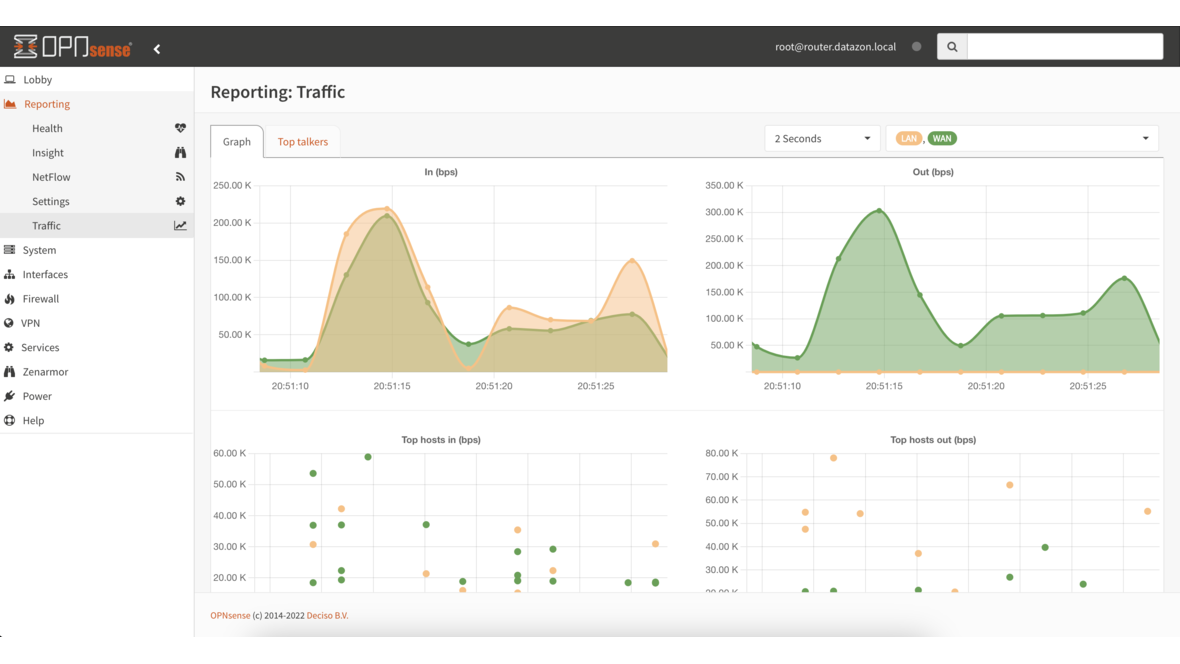

- Reporting und Monitoring

Regelmäßige Updates

- Zweiwöchentliche Sicherheitsupdates

- Zwei Major-Releases pro Jahr

- Aktive Community und professioneller Support

Migrationsplanung

Vorbereitung

-

Bestandsaufnahme der aktuellen Sophos-UTM-Konfiguration

- Firewall-Regeln dokumentieren

- VPN-Verbindungen erfassen

- NAT-Regeln auflisten

- DNS- und DHCP-Konfiguration sichern

- Netzwerk-Interfaces und VLANs dokumentieren

-

Hardware-Planung

- OPNsense läuft auf Standard-x86-Hardware

- Dimensionierung abhängig von Durchsatz und Funktionen

- Empfehlung: Intel-basierte Systeme mit AES-NI

- Ausreichend Netzwerk-Interfaces einplanen

-

Testumgebung

- Parallelen Testbetrieb einrichten

- Konfiguration vorab testen

- VPN-Verbindungen im Lab validieren

Migration der Firewall-Regeln

Sophos-UTM-Regeln können nicht direkt importiert werden. Die Migration erfolgt manuell:

- Netzwerkobjekte als OPNsense-Aliase anlegen

- Firewall-Regeln nachbilden — OPNsense nutzt eine andere Regel-Logik (First Match)

- NAT-Regeln manuell übertragen

- Besonderheit: OPNsense blockiert standardmäßig — Regeln explizit erstellen

Migration der VPN-Verbindungen

- Site-to-Site IPsec — Parameter übernehmen (IKE-Version, Cipher, PSK/Zertifikate)

- OpenVPN — Konfiguration und Zertifikate migrieren

- WireGuard als moderne Alternative zu OpenVPN evaluieren

- SSL-VPN-Clients auf neue Konfiguration umstellen

DNS und DHCP

- DHCP-Scopes in OPNsense nachbilden

- DNS-Einträge im Unbound DNS-Resolver konfigurieren

- Statische DHCP-Leases übernehmen

Vergleich Sophos UTM vs. OPNsense

| Funktion | Sophos UTM | OPNsense |

|---|---|---|

| Lizenzkosten | Ja (jährlich) | Keine |

| Firewall | Ja | Ja |

| IDS/IPS | Ja | Ja (Suricata) |

| VPN (IPsec) | Ja | Ja |

| VPN (WireGuard) | Nein | Ja |

| Web Application Firewall | Ja | Plugin (NGINX) |

| E-Mail-Filterung | Ja | Plugin |

| Web-Proxy | Ja | Ja |

| Reporting | Ja | Ja |

| Hochverfügbarkeit | Ja | Ja (CARP) |

| API | Eingeschränkt | Vollständig |

| Open Source | Nein | Ja |

Tipps für eine erfolgreiche Migration

- Schrittweise vorgehen — nicht alles auf einmal migrieren

- Dokumentation — alle Änderungen protokollieren

- Backup — OPNsense-Konfiguration regelmäßig sichern

- Wartungsfenster — genügend Zeit für die Umstellung einplanen

- Rollback-Plan — Sophos UTM als Fallback bereithalten

- Monitoring — nach der Migration die Firewall-Logs intensiv überwachen

Fazit

Die Migration von Sophos UTM auf OPNsense ist ein lohnender Schritt. OPNsense bietet einen vergleichbaren Funktionsumfang ohne laufende Lizenzkosten und profitiert von einer aktiven Community sowie regelmäßigen Updates. Als erfahrener OPNsense-Integrator unterstützen wir Sie bei der Planung und Durchführung der Migration — von der Bestandsaufnahme bis zum produktiven Betrieb.

Mehr zu diesen Themen:

Weitere Artikel

OPNsense Suricata Custom Rules: Eigene IDS/IPS-Signaturen schreiben und optimieren

Suricata Custom Rules auf OPNsense: Rule-Syntax, eigene Signaturen für interne Services, Performance-Tuning, Suppress-Lists und EVE-JSON-Logging.

Proxmox Cluster-Netzwerk richtig planen: Corosync, Migration, Storage und Management

Proxmox Cluster-Netzwerk designen: Corosync-Ring, Migration-Network, Storage-Network für Ceph/iSCSI, Management-VLAN, Bonding/LACP und MTU 9000 — mit Beispiel-Topologien.

DNS over TLS in OPNsense: DNS-Verschlüsselung mit Unbound einrichten

DNS over TLS in OPNsense konfigurieren: Unbound mit Cloudflare und Quad9 als Upstream-Server, Zertifikatsvalidierung, DNSSEC aktivieren, Performance-Auswirkung und DNS-Leak-Test.